电话:010-6211-7798

地址:北京市海淀区中关村街道知春路太平洋国际大厦1504

浏览:127

网络安全等级保护制度2.0(简称等保2.0)国家标准即将在2019年12月1日起正式实施,核心标准包括《信息安全技术 网络安全等级保护基本要求》、《信息安全技术 网络安全等级保护测评要求》、《信息安全技术 网络安全等级保护安全设计技术要求》三大核心标准文件。

自《网络安全法》正式施行以来,监管部门对政府、金融、教育等各行业的网络安全保卫工作日益重视。部分未落实等保的组织面临被有关部门责令整改、行政处罚、暂停注册、暂停运营等处罚。那么在面对网络安全等级保护制度2.0国家标准正式实施这样的“大考”,组织该如何应对?

等保2.0下用户安全建设挑战

网络安全等级保护制度2.0国家标准即将正式实施,使得用户面临着更严格的全流程监管、更严谨的测评标准,新标准下的安全建设更具挑战:

1、缺乏应对新形势、新环境的顶层设计规划

不少组织正在加快数字化转型,然而数字化转型速度也导致不少组织缺乏中、长期的信息安全规划:如重要与非重要系统没有区分、内外网区分不够严格、安全技术体系不够完善、安全管理体系跟不上等问题。且整体安全规划不足,仓促投入,建设规划没有前瞻性、缺乏可操作性和持续性。

此外,《网络安全法》的实施和等保2.0时代的来临,组织需要建立符合组织实际的“一中心三防护”的整体安全架构。

2、安全事件频发 ,现有安全技术保障能力亟待提高

近年来信息安全事件频繁爆发,导致不少组织蒙受巨大的荣誉、经济利益等损失,零散采购一些安全设备和“碎片化”的安全防护已经不能满足要求,需要加大投入,更体系化地建设安全。

此外,网络攻击变得复杂,变得更加隐蔽,手段更加高明,使得静态防御失效,防御体系容易被绕过。因此需提高持续的安全检测能力以及及时的响应能力。

3、信息化人员不足,安全管理不到位

随着数字化转型的发展,业务和资产增多,安全人员普遍不足的情况下,要承担大量的日常安全管理工作,工作压力大。且由于组织信息化管理职能定位不清,岗位角色混淆,信息化人员安全意识的淡薄,管理制度的不完善,出现着来自内部的人为失误或蓄意破坏、信息窃取。以勒索病毒爆发为例,不少典型安全事件源于简单漏洞和管理制度落实不到位,导致数据不可用、业务中断。

因此,组织需要完善的措施辅助安全管理制度的落实执行。

基于等保2.0要求的安全建设思路

1、构建主动防御安全体系顶层设计规划

按照最新的等级保护2.0和《网络安全法》要求、统筹规划安全建设,合理规划安全域、建立有效的安全技术保障体系、完善安全管理体系的建设。构建“一个中心、三重防护”保障的主动防御安全体系(一个中心是指安全管理中心,三重防护由安全计算环境、安全区域边界以及安全通信网络组成)。

主动防御安全体系顶层设计规划

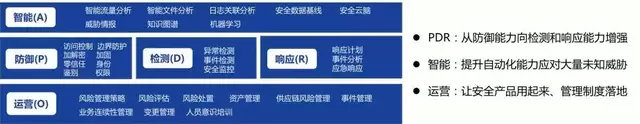

2、构建“智能/防御/检测/响应/运营”的安全能力

本着建立真正有效的安全防护体系的原则,构建“智能/防御/检测/响应/运营”的安全能力。使安全防护体系不再是简单的堆叠防御手段。既能满足等级保护2.0要求,又能充分发挥安全防护体系的有效性,抵御新威胁,切实的解决安全问题,减少事故发生的概率。

“智能/防御/检测/响应/运营”的安全能力

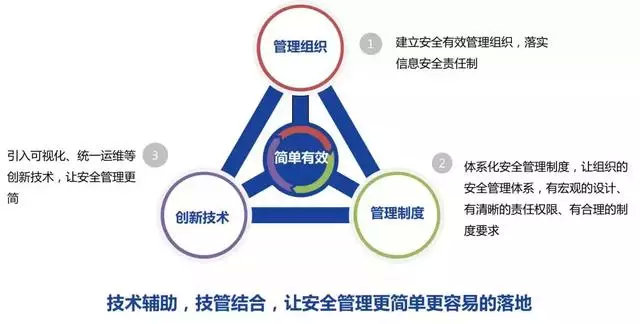

3、简单有效安全管理新模式

建立统一的信息安全管理体系,落实各项管理制度,让组织的安全管理体系,有宏观的设计、有清晰的责任权限、有合理的制度要求。同时应用包括安全可视化、统一运维管理的创新的技术手段,简化安全运维管理,减轻安全运维管理的负担,提升安全运维管理的效率,最终做到整体防御、分区隔离;积极防护、内外兼防;自身防御、主动免疫;纵深防御、技管并重。

简单有效的安全管理新模式

深信服等级保护2.0解决方案提倡“持续保护、不止合规”的价值主张,在满足国家法律法规和标准体系的前提下,通过“一个中心、三重防护”的安全架构设计,帮助用户满足等保2.0和《网络安全法》的合规要求。此外,方案基于深信服APDRO(智能/防御/检测/响应/运营)能力模型,结合人工智能、大数据、终端检测响应等前沿安全技术,能够实现对未知攻击、潜伏威胁的检测与防御,为用户构建以技术、管理和运营三大安全体系为目标的可运营的智能化安全体系,让等级保护对象具备安全可视、持续检测、协同防御的能力。

深信服等级保护2.0建设规划框架

2019-10

京ICP备19030625号-1 | 京公网安备11010802009282号